Intel Heracles-chip rekent tot 5000 keer sneller op versleutelde data

Intel werkt aan een nieuwe chip die iets oplost waar beveiligingsmensen al jaren tegenaan lopen: rekenen op versleutelde data zonder dat alles onwerkbaar traag wordt. Het gaat om een prototype, Heracles, dat speciaal is gebouwd voor homomorfe encryptie. Klinkt theoretisch, maar raakt direct aan dingen als medische dossiers, bankgegevens en zelfs stemmen bij verkiezingen.

Met Heracles zegt Intel tot 5000 keer sneller te zijn dan een normale Xeon-cpu bij dit soort berekeningen. Daarmee schuift homomorfe encryptie op van onderzoeksproject naar iets wat je straks echt in een datacenter kunt inzetten. De vraag voor jou is vooral: wanneer wordt dit relevant voor je eigen systemen en waar moet je nu al op letten.

Wat homomorfe encryptie precies doet

Homomorfe encryptie is een manier van versleutelen waarbij je kunt rekenen op data zonder die eerst leesbaar te maken. Normaal moet je data ontsleutelen voordat je er iets mee doet, met alle risico’s van misbruik of lekken. Bij homomorfe encryptie blijft alles versleuteld tijdens de hele berekening.

Je kunt het zien als werken met cijfers in een gesloten kluis. Je stopt versleutelde data in een systeem, voert daar berekeningen op uit en krijgt aan de andere kant een versleuteld resultaat terug. Alleen iemand met de juiste sleutel kan dat resultaat weer omzetten naar iets leesbaars.

Er zijn nu al concrete voorbeelden, al is het nog beperkt. Microsoft gebruikt homomorfe encryptie in Password Monitor om te checken of je wachtwoord is uitgelekt, zonder dat je wachtwoord in leesbare vorm op hun servers staat. Dat soort toepassingen laat zien dat het niet alleen maar theorie is, maar de praktijk is nog wel klein.

Het grote probleem tot nu toe is de rekenlast. Een simpele bewerking kan duizenden keren zwaarder worden dan op gewone, onversleutelde data. Voor de meeste bedrijven is dat gewoon niet te doen als je het op grote schaal wilt inzetten.

Wat Intel met de Heracles-chip laat zien

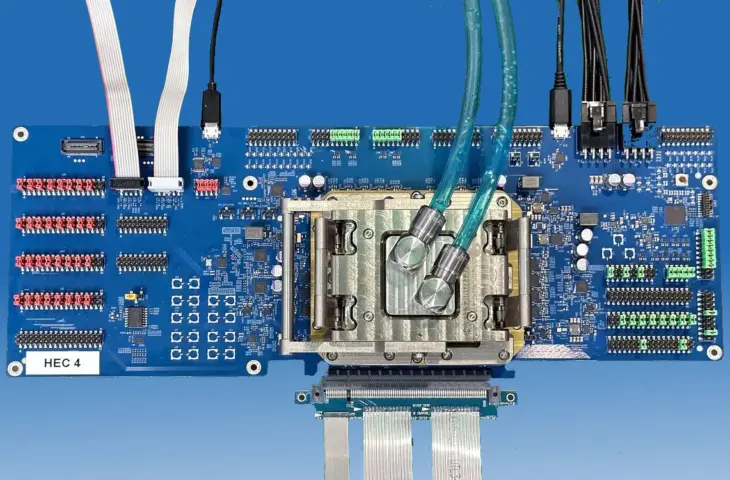

Intel heeft op de ISSCC-conferentie een eigen chip laten zien die speciaal is gebouwd voor fully homomorfe encryptie, vaak afgekort tot FHE. Heracles is geen kleine versnelling, maar echt een andere categorie dan wat je nu met een standaard cpu doet. Intel noemt het de eerste commercieel bruikbare FHE-chip, al is het nog een prototype.

Bij de demo gebruikte Intel een scenario rond verkiezingen. Een kiezer wil controleren of zijn stem goed is geregistreerd, en de server kan dat checken zonder de stemgegevens ooit te ontsleutelen. De berekening gebeurt volledig op versleutelde data en toch krijg je een bruikbaar antwoord terug.

Intel vergeleek een gewone Xeon-processor met de Heracles-chip. Op de Xeon duurde zo’n controle 15 milliseconden, op Heracles 14 microseconden. Dat is een verschil van een factor duizend en meer, en dat wordt pas echt interessant als je het vermenigvuldigt met miljoenen stemmen of klantrecords.

Volgens Intel is Heracles in zeven verschillende toepassingen tussen de 1000 en 5500 keer sneller dan een gemiddelde Xeon bij FHE-berekeningen. Het zijn labcijfers, maar ze laten wel zien welke kant het op gaat. Een techniek die eerst bijna onwerkbaar was, schuift zo richting serieuze optie voor productieomgevingen.

De techniek achter Heracles in gewone taal

Heracles is niet gewoon een dikkere versie van een bestaande cpu. De meeste huidige FHE-chips zijn rond de tien vierkante millimeter groot, terwijl Heracles ongeveer twintig keer zo groot is. Intel heeft hem laten maken op een 3nm-proces met FinFET-technologie, dus op een van de nieuwste productielijnen.

In de chip zitten 64 rekenkernen die zijn ingericht om veel berekeningen tegelijk uit te voeren. Homomorfe encryptie leunt zwaar op parallel rekenen, omdat de onderliggende wiskunde uit heel veel kleine stappen bestaat. Hoe meer je tegelijk kunt doen, hoe minder je merkt van de zware berekeningen.

Daarnaast heeft Heracles opvallend veel geheugen aan boord. Er zit 64 MB cache op de chip en 48 GB geheugen direct op de chip zelf. Daardoor hoeft de chip veel minder vaak naar extern geheugen, wat normaal een flinke rem is bij dit soort workloads.

Die combinatie van veel kernen en veel lokaal geheugen maakt de chip niet alleen snel, maar ook beter schaalbaar. Je kunt je voorstellen dat je straks een cluster van dit soort chips in een datacenter hebt dat alleen versleutelde berekeningen draait. Voor jou als gebruiker voelt dat dan als een dienst waar je gewoon een API aanroept, terwijl de data onder water versleuteld blijft.

Waarom dit anders is dan gewone encryptie

Je gebruikt waarschijnlijk nu al encryptie, bijvoorbeeld voor schijven, back-ups of verbindingen. Daar gaat het vooral om data beschermen tijdens opslag en transport. Zodra je iets met de data wilt doen, moet je ontsleutelen en is de bescherming tijdelijk weg.

Homomorfe encryptie pakt een ander stuk van de keten aan. Je kunt rekenen op versleutelde data terwijl die in gebruik is. Dat betekent dat een beheerder van een database of cloudomgeving in theorie nooit de ruwe data hoeft te zien.

Dat klinkt misschien als een detail, maar het raakt veel dagelijkse situaties. Denk aan een externe partij die voor jou analyses draait, een cloudprovider die je salarisadministratie host of een onderzoeksinstelling die met jouw klantdata werkt. Met FHE kun je de rekentaak uitbesteden zonder dat je de inhoud weggeeft.

Belangrijk om te weten: FHE vervangt je bestaande beveiliging niet. Je hebt nog steeds versleuteling nodig voor opslag en transport, en je moet nog steeds goed nadenken over toegang, sleutels en logging. Zie het meer als een extra laag die een paar hardnekkige risico’s weghaalt.

Voorbeelden en mogelijke toepassingen

Als je wilt inschatten of dit voor jou interessant wordt, helpt het om naar concrete scenario’s te kijken. In de medische wereld kun je denken aan ziekenhuizen die samen onderzoek doen op patiëntdata. Met homomorfe encryptie kunnen ze gezamenlijke analyses draaien, terwijl de ruwe gegevens in principe nooit buiten de eigen omgeving leesbaar worden.

In de financiële sector gaat het om dingen als risicomodellen, fraudeanalyse en klantsegmentatie. Banken en verzekeraars willen daar vaak externe partijen bij betrekken, maar lopen vast op privacy en regelgeving. Met FHE kun je bijvoorbeeld een model laten trainen op versleutelde klantdata, zonder dat de data zelf uitlekt.

Bij verkiezingen is het scenario dat Intel demonstreerde interessant. Je kunt stemmen controleren, hertellen of statistische checks doen, terwijl de individuele stem geheim blijft. Dat kan helpen om vertrouwen in digitale verkiezingssystemen te vergroten, al moet de rest van de keten dan ook goed zijn ingericht.

Ook voor cloudproviders ligt hier iets. Zij kunnen diensten aanbieden waarbij ze nooit zelf toegang hebben tot de inhoud van de data van klanten, zelfs niet in het geheugen. Dat gaat verder dan huidige oplossingen waarbij je toch ergens moet ontsleutelen om te kunnen rekenen.

- Je kunt versleutelde klantdata laten analyseren door een externe partij zonder de data prijs te geven.

- Je kunt gevoelige logbestanden laten doorzoeken op patronen, terwijl de inhoud versleuteld blijft.

- Je kunt modellen trainen op data van meerdere organisaties tegelijk, zonder dat die elkaars data zien.

Waarom bedrijven nog terughoudend zijn

Dat Intel Heracles de eerste commercieel bruikbare FHE-chip noemt, betekent niet dat bedrijven nu massaal in de rij staan. De techniek is nieuw, de hardware is prototype en de software eromheen staat nog in de kinderschoenen. Voor de meeste organisaties is dat te veel onzekerheid om er direct op te springen.

Daar komen de kosten nog bij. Een grote, gespecialiseerde chip op 3nm met veel geheugen gaat niet goedkoop zijn. Zolang je met bestaande encryptie, toegangscontrole en processen ongeveer hetzelfde risico kunt afdekken, is de druk om over te stappen beperkt.

Ook lost homomorfe encryptie niet alle beveiligingsproblemen op. Je moet nog steeds nadenken over sleutels, wie waar bij kan, logging en menselijk gedrag. Als je basisbeveiliging nu al moeite kost, is het niet logisch om daar meteen een extra complexe laag bovenop te zetten.

Toch zie je dat sommige partijen alvast experimenteren, zoals MongoDB met query’s op versleutelde velden en verschillende onderzoeksprojecten bij grote techbedrijven. Als je in een sector zit waar privacy en data-analyse allebei cruciaal zijn, is het slim om dit in ieder geval te volgen. Je wilt niet pas over vijf jaar beginnen met oriënteren als de rest al ervaring heeft.

Waar je nu al op kunt letten

Ook al ga je morgen geen Heracles-chip bestellen, je kunt nu al nadenken over hoe dit in jouw wereld zou passen. Begin bij de vraag welke data bij jou echt gevoelig is en waar je toch meer mee zou willen doen. Dat zijn de plekken waar homomorfe encryptie later het meeste waarde kan hebben.

Het helpt als je op hoofdlijnen het verschil kent tussen een paar opties. Je hebt gewone encryptie, waarbij je ontsleutelt om te rekenen. Je hebt beveiligde omgevingen, zoals hardwarebeveiligde enclaves, waar je in een soort afgesloten bubbel rekent op leesbare data. En je hebt FHE, waar de data versleuteld blijft tijdens de berekening.

Als je met cloud of grote databases werkt, kun je volgen welke functies leveranciers toevoegen rondom versleutelde berekeningen. Vaak beginnen ze met simpele query’s op versleutelde velden en breiden dat langzaam uit. Hoe meer je daar nu al mee oefent, hoe makkelijker de stap naar zwaardere technieken wordt.

- Breng in kaart welke datasets bij jou echt gevoelig zijn.

- Kijk welke daarvan je nu al deelt met externe partijen of in de cloud zet.

- Check welke encryptie je daar nu voor gebruikt en waar er nog gaten zitten.

- Volg bij je belangrijkste leveranciers welke plannen ze hebben rond rekenen op versleutelde data.

- Plan kleine experimenten in, bijvoorbeeld met versleutelde zoekfuncties of testdata.

Impact op regelgeving en samenwerking

Een minder technisch, maar wel belangrijk punt is de impact op regelgeving. Veel privacyregels, zoals de AVG, gaan er nu van uit dat je ofwel data deelt, ofwel niet deelt. Homomorfe encryptie introduceert een tussenweg: je deelt versleutelde data waar anderen wel op kunnen rekenen, maar die ze niet kunnen lezen.

Dat kan het makkelijker maken om samen te werken zonder eindeloze juridische discussies. Denk aan meerdere ziekenhuizen die samen onderzoek doen, of banken die gezamenlijk fraude willen opsporen. Met FHE kun je gezamenlijke analyses draaien, terwijl elke partij zijn eigen data onder de eigen sleutel houdt.

Voor toezichthouders is dit nog nieuw terrein. Zij zullen moeten uitwerken hoe ze omgaan met situaties waarin niemand de ruwe data ziet, maar er wel beslissingen op worden gebaseerd. Als je in een sterk gereguleerde sector zit, is het handig om nu al te volgen hoe je toezichthouder hierover praat.

Voor jou betekent dit dat je meer speelruimte kunt krijgen in hoe je data inzet, zolang je de technische kant goed regelt. Je kunt bijvoorbeeld eerder toestemming krijgen voor internationale samenwerking als je kunt aantonen dat de data versleuteld blijft tijdens gebruik. Dat vraagt wel dat je intern mensen hebt die dit kunnen uitleggen aan juristen en bestuurders.

Hoe je je team hierop voorbereidt

Je hoeft geen wiskundigen in dienst te nemen om iets met homomorfe encryptie te kunnen doen. Wel is het handig als een paar mensen in je team de basis snappen. Niet op formuleniveau, maar genoeg om leveranciersvragen te stellen en marketingpraat te prikken.

Je kunt klein beginnen, bijvoorbeeld door iemand uit je securityteam en iemand uit je data- of cloudteam hiernaar te laten kijken. Laat ze een paar toegankelijke artikelen lezen, een talk terugkijken en eens uitzoeken welke tools er al zijn. Het doel is niet om morgen iets te bouwen, maar om straks niet vanaf nul te hoeven beginnen.

Daarnaast is het slim om dit onderwerp mee te nemen in je data- en cloudstrategie. Als je nu grote keuzes maakt voor nieuwe platforms of datalakes, wil je weten of die over een paar jaar met FHE kunnen omgaan. Vraag leveranciers hoe zij hiernaar kijken en of ze al pilots draaien.

- Zorg dat minimaal één iemand in je team de basis van FHE kent.

- Neem rekenen op versleutelde data op als aandachtspunt bij nieuwe dataprojecten.

- Vraag bij grote software- en cloudcontracten naar de roadmap rond versleutelde berekeningen.

- Gebruik testdata om eerste experimenten te doen, niet direct echte klantdata.

Wat Heracles je nu al vertelt over de toekomst

Heracles zelf ga je waarschijnlijk niet snel in je serverkast schroeven. Het is een prototype, bedoeld om te laten zien wat er technisch mogelijk is als je een chip volledig om FHE heen ontwerpt. Maar het signaal is duidelijk: grote chipmakers zien rekenen op versleutelde data als iets waar ze serieus in investeren.

Dat betekent dat je de komende jaren meer van dit soort hardware gaat zien, mogelijk ook van andere partijen. Tegelijk zullen softwarebibliotheken en ontwikkeltools volwassener worden. Voor jou als gebruiker verschuift FHE dan van iets exotisch naar een optie in de gereedschapskist, net als nu encryptie en hardwarebeveiligde enclaves.

Als je nu alvast nadenkt over waar dit in jouw organisatie waarde kan toevoegen, ben je straks sneller klaar om mee te bewegen. Je hoeft niet alles zelf te bouwen, maar je wilt wel kunnen herkennen wanneer een leverancier iets zinnigs aanbiedt en wanneer het vooral marketing is. De Heracles-chip laat in ieder geval zien dat de hardwarekant niet meer de grootste bottleneck hoeft te zijn.